보안 플랫폼 제공업체 태니엄이 자사 패치 및 컴플라이 모듈의 자동화된 기능으로

리눅스 '폴킷' 취약점에 대응할 수 있다고 14일 밝혔다.

지난달 25일 리눅스 폴킷의 권한 상승 관련 취약점(CVE-2021-4034)이 공개됐다. 폴킷은 고위험군으로 분류되는 공통 취약점 등급 시스템(CVSS) 7.8을 기록한 취약점으로 2009년부터 거의 모든 리눅스 배포판에 노출된 것으로 보고됐다.

이 취약점의 가장 중요한 실행 파일인 'pkexec'는 권한 없는 사용자가 미리 정의된 정책에 따라 자격을 갖춘 사용자 계정으로 명령을 실행할 수 있도록 설계된 'setuid' 도구다. 공격자는 pkexec의 임의 코드 실행 유도 방식으로 환경 변수를 조작해 이를 활용할 수 있으며, 공격이 성공할 경우 시스템에서 루트권한으로 사용자 계정 생성, 소프트웨어 설치, 환경 및 설정 변경, 시스템 동작 감시 및 제어 등 핵심적인 제어 업무를 수행할 수 있다.

태니엄은 이번 취약점과 관련해 태니엄 패치 및 컴플라이의 자동화된 기능을 활용하여 취약한 단말 평가와 즉시 파악 및 패치를 지원한다. 또한 즉시 패치 적용이 불가능한 경우 위험 완화를 적용해 취약한 pkexec 버전 사용 권한 확인에 활용할 수 있는 커스텀 센서와 패키지를 제공한다. 태니엄은 취약점 관련 실시간 헌팅으로 현황을 파악하고, 신속하게 패치하며, 추가 취약점 점검을 통해 통계 및 결과를 연계하는 일련의 과정을 하나의 플랫폼에서 제공한다.

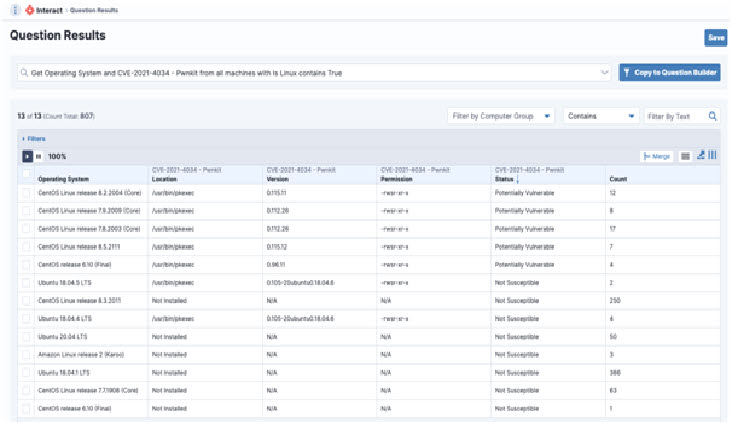

태니엄 컴플라이는 취약한 리눅스 단말에 대해 확인할 수 있는 자동 리포트를 생성해 줌으로서 관리자가 취약한 단말에 대한 지속적인 가시성을 확보할 수 있도록 도와준다. 아울러 앞서 설명한 태니엄에서 제공하는 커스텀 센서를 통해 태니엄의 기본 기능만으로도 해당 취약점에 대해 질문을 사용해 interact로 취약한 단말을 확인할 수도 있다.

태니엄에서 제공하는 커스텀 패키지를 통해 취약한 버전의 pkexec을 사용하는 단말에는 파일 사용 권한을 변경해 긴급대응을 실시간으로 할 수 있으며, 이를 수행하게 되면 SUID bit가 제거되고, 대상 시스템에서 사용 권한이 0755(-rwxr-xr-x)로 설정된다.

데비안, 우분투, 레드햇 등 리눅스 벤더는 이미 해당 취약점에 대한 패치를 발표하고 업데이트를 지속적으로 제공하고 있으며, 태니엄은 이러한 패치를 다른 어떤 패치 솔루션들보다 빠르고 정확하게 취약한 단말에 적용할 수 있도록 지원한다

최호기자 snoop@etnews.com